Dans cet article, nous allons voir comment configurer votre Raspberry Pi Zero W de hacking avec P4wnP1 A.L.O.A.

⚙️ Matériel nécessaire#

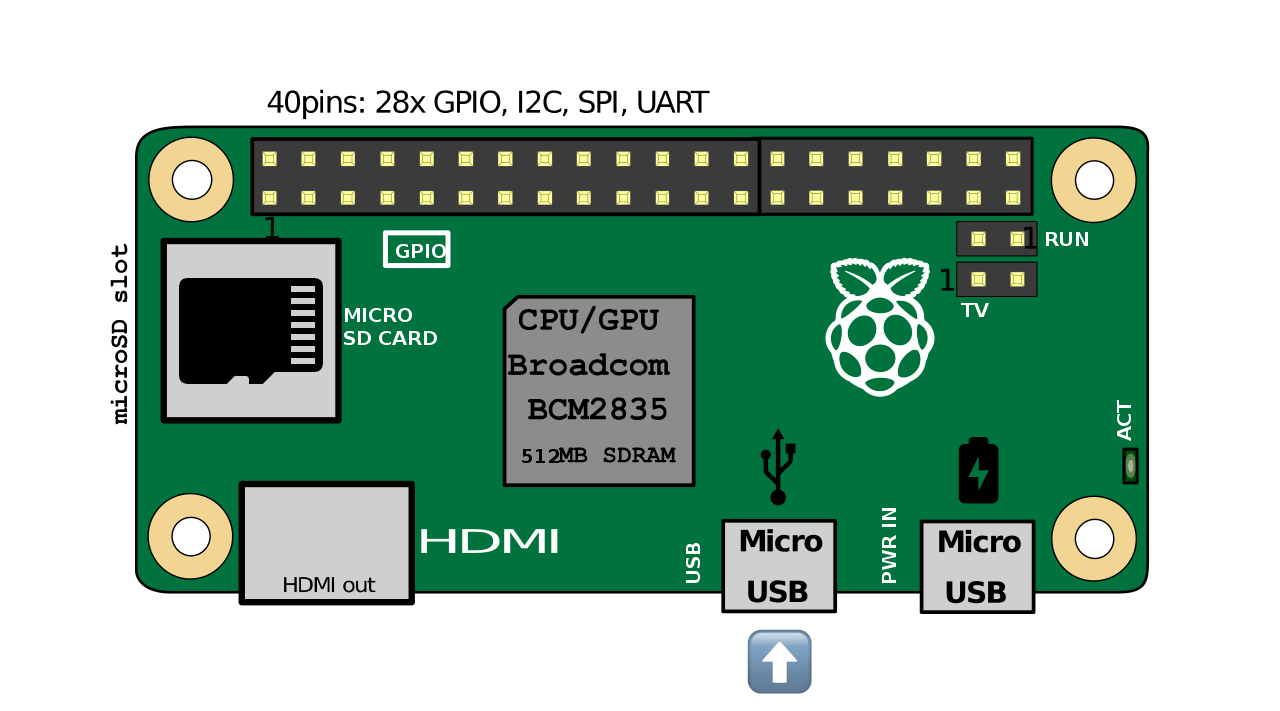

- Raspberry Pi Zero W (W pour WiFi)

- Câble microUSB

- Carte microSD (8Gb ou plus)

- Adaptateur de carte microSD (si votre ordinateur en a besoin)

💾 Écriture du système d’exploitation sur la carte microSD#

Tout d’abord, vous devez télécharger et installer le logiciel officiel Raspberry Pi Imager sur leur site web.

Une autre alternative est le logiciel Balena Etcher disponible sur leur site Web.

Vous aurez également besoin de télécharger la dernière image de P4wnP1 A.L.O.A. depuis la page GitHub officielle de release d’A.L.O.A.

Une fois que cela est fait, vous pouvez insérer votre carte microSD dans votre ordinateur et ouvrir le logiciel Raspberry Pi Imager.

Vous pouvez maintenant choisir l’image d’A.L.O.A. que vous avez téléchargé ainsi que le périphérique de stockage sur lequel vous voulez l’installer.

🔥 Démarrage de la Raspberry Pi#

Toutes les configurations sont maintenant terminées.

Vous pouvez désormais éjecter la carte microSD de votre ordinateur et l’insérer dans votre Raspberry. Connectez ensuite votre Pi à votre ordinateur à l’aide d’un câble microUSB.

Faites attention à bien connecter le câble au premier port microUSB de votre Raspberry (USB), puis connectez-le à votre ordinateur.

C’est bon ✅

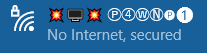

Après une ou deux minutes, votre Raspberry devrait commencer à diffuser un réseau WiFi qui devrait ressembler à l’image suivante :

Vous pouvez vous y connecter avec votre ordinateur en entrant le mot de passe

suivant : MaMe82-P4wnP1.

Une fois connecté, ouvrez votre navigateur et accédez à l’URL https://172.24.0.1:8000, vous y trouverez une interface graphique pratique pour modifier la configuration de votre appareil.

🌐 Introduction rapide à l’interface graphique#

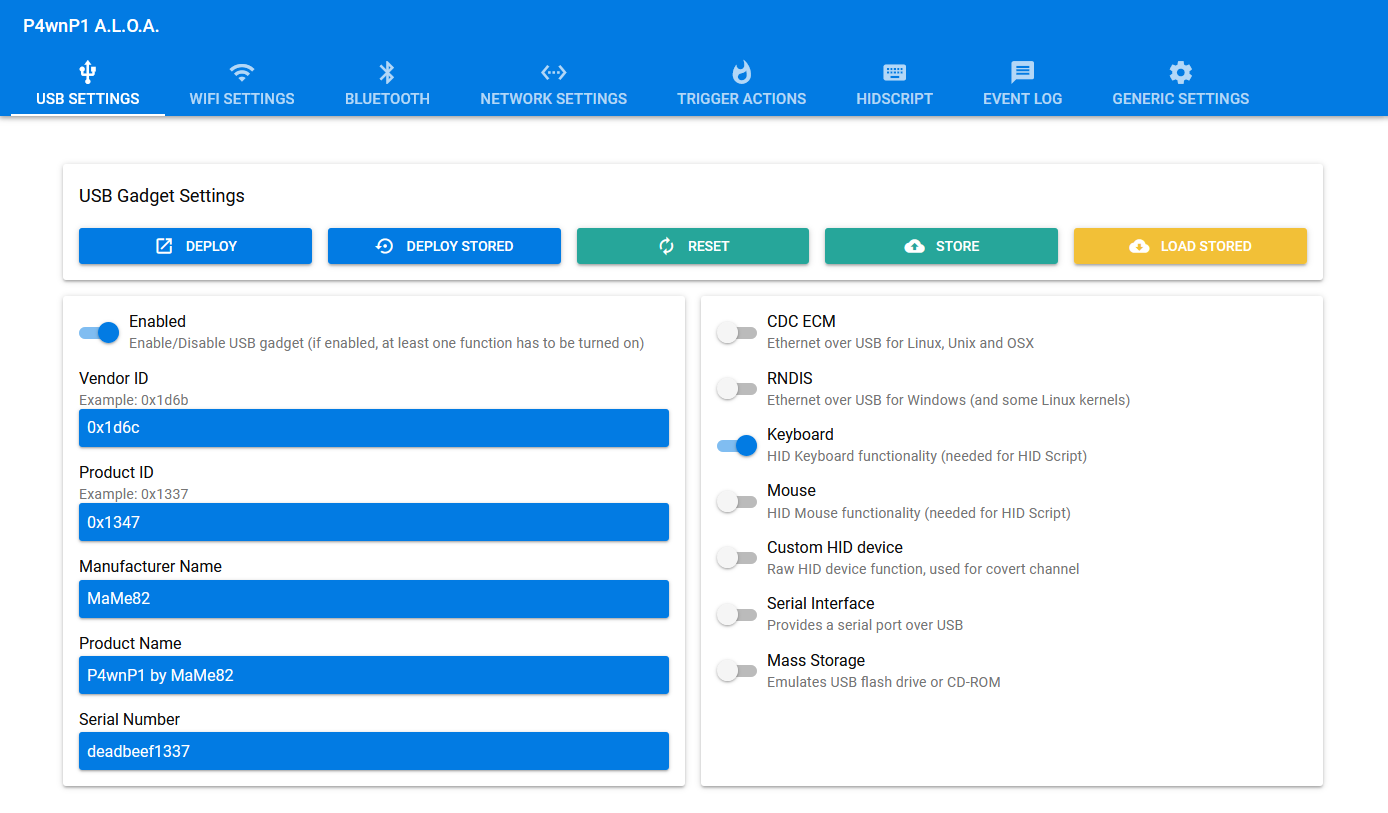

Dans un premier temps, jetons un coup d’œil à l’onglet USB SETTINGS :

- Pour vous assurer que votre Raspberry ne soit pas bloquée par la machine cible à son branchement, vérifiez que la fonctionnalité Keyboard est la seule à être sélectionnée

- Vous devez également faire en sorte que votre Raspberry ait les mêmes références de clavier externe que la machine cible

Après tout, vous ne voulez pas alarmer les utilisateurs de la machine cible avec une notification telle que : ‘P4wnP1 by MaMe82’ est prêt à être utilisé.

Une petite recherche Google vous donnera les informations requises pour le clavier que vous recherchez.

Une fois que les informations pertinentes ont été mises à jour, cliquez sur DEPLOY pour appliquer les changements.

Pour que ces paramètres s’exécutent automatiquement au démarrage, enregistrez-les en tant que nouveau profil et définissez-les comme valeurs par défaut dans l’onglet GENERIC SETTINGS > STORE.

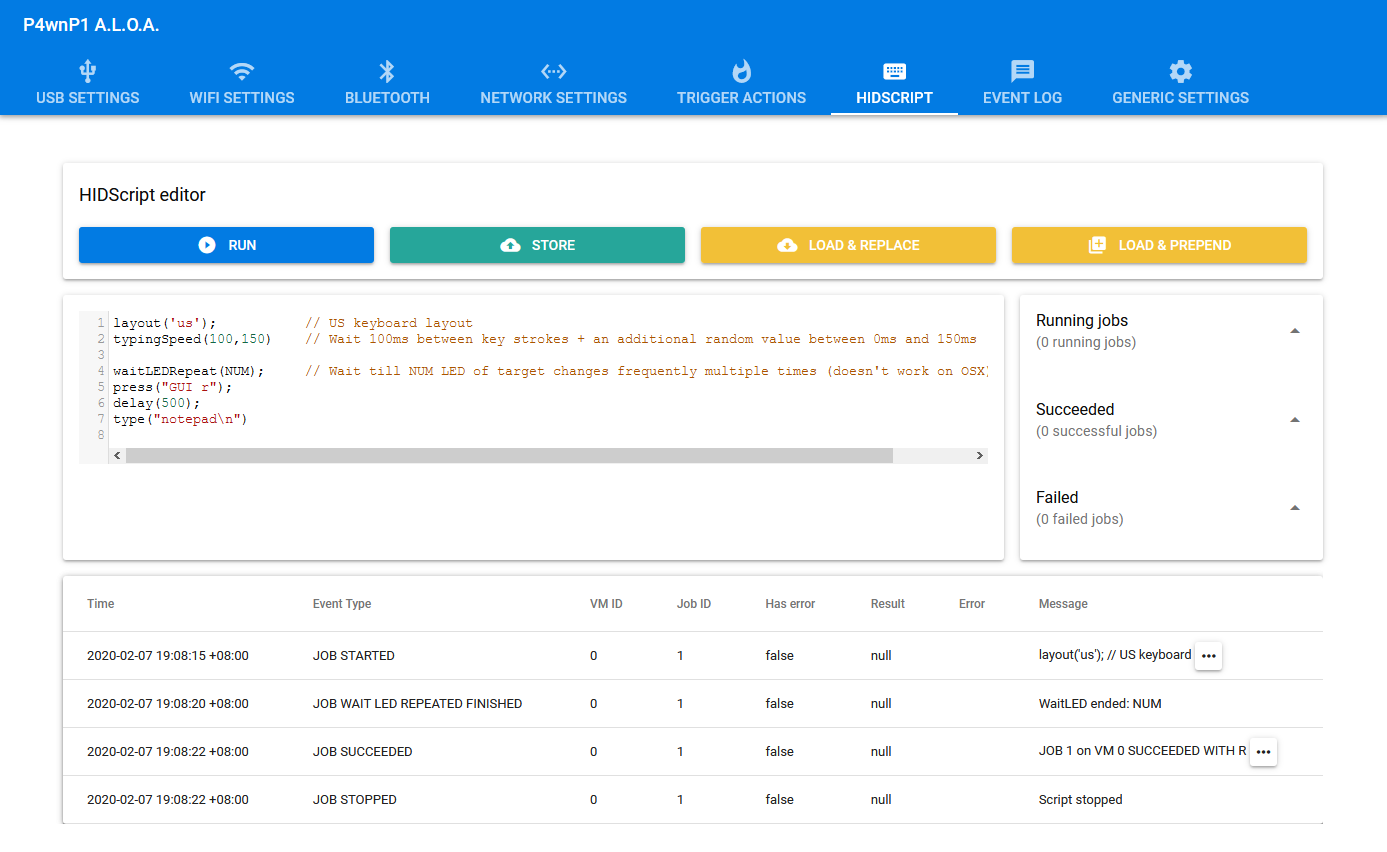

Ensuite, nous allons nous concentrer sur l’onglet HIDSCRIPT dans lequel nous pouvons configurer les scripts à exécuter ainsi que tous les résultats qui sont renvoyés.

Prenez le temps de consulter le fichier README ainsi que les scripts par défaut qui sont inclus avec l’image d’A.L.O.A. Ces scripts sont accessibles en cliquant sur le bouton LOAD & REPLACE.

Cela vous permettra de vous de vous familiariser rapidement avec les fonctions standard disponibles.

Notez que les scripts HID sont écrits en JavaScript, mais des méthodes telles que setTimeout, setInterval ou même Promises ne semblent pas pouvoir être utilisées.

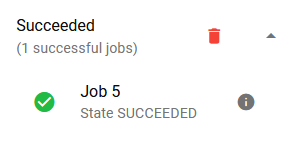

À chaque fois qu’un script s’exécute avec succès, il est ajouté à la section Succeeded de la fenêtre de droite. Si votre script est censé renvoyer un résultat, vous pouvez en voir les détails en cliquant sur the petit bouton ℹ️.

🔗 Connection avec SSH#

Les informations de connexion par défaut sont :

- login =

root - password =

toor

Linux#

Si votre ordinateur fonctionne sous Linux, c’est relativement simple.

Ouvrez un nouveau terminal et tapez la commande suivante :

ssh root@172.24.0.1

Appuyez sur la touche Entrée et vous devriez être connecté à votre Raspberry.

Windows#

Si votre ordinateur fonctionne sous Windows, vous avez deux possibilités pour vous connecter à votre Raspberry en utilisant SSH :

- Utiliser une invite de commande (cmd.exe ou powershell.exe) et effectuer la même opération que pour Linux

- Utiliser un client SSH (je recommande d’utiliser PuTTY)